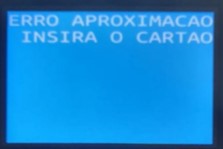

Nuevas versiones del malware Prilex bloquean los pagos “contactless”

en puntos de venta, obligando el uso de la tarjeta física y habilitando

así las estafas de transacción “fantasma”.

1 de febrero de 2023

1 de febrero de 2023

|

|

|

|

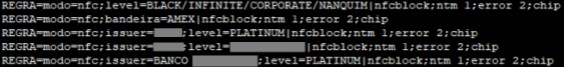

Otra nueva

característica detectada por los expertos es la posibilidad de filtrar

las tarjetas de crédito según su segmento y crear diferentes reglas. Por

ejemplo, pueden bloquear NFC y capturar datos de la tarjeta, solo si

ésta es Black/Infinite, Corporate u otra que tenga un límite de

transacción alto, lo que es mucho más atractivo que las tarjetas de

crédito regulares, con saldo/límite bajo.

Esto representa un importante riesgo para las empresas y consumidores de la región. Tan solo en México, en el tercer trimestre de 2022 se realizaron más de 230 millones de operaciones con tarjeta de crédito en terminales punto de venta con un valor de más de 200 mil millones de pesos, según datos del Banco de México.

“A nivel global, las transacciones con tarjeta están migrando hacia los sistemas de pagos sin contacto. Las estadísticas muestran que el segmento minorista dominó el mercado con más del 59% de participación en los ingresos globales sin contacto en 2021. Tales transacciones son extremadamente convenientes y particularmente seguras, por lo que es lógico que los ciberdelincuentes creen malware para bloquear los sistemas relacionados con NFC. Como los datos de la transacción que se generan durante el pago sin contacto son inútiles desde la perspectiva de un ciberdelincuente, es comprensible que Prilex necesite evitar ese pago sin contacto para obligar a las víctimas a insertar la tarjeta en la terminal punto de venta infectada”, comenta Fabio Assolini, director del Equipo investigación y análisis para América Latina en Kaspersky.

Lea más sobre las nuevas modificaciones del malware para PDV Prilex en Securelist.

Para protegerse contra Prilex, Kaspersky recomienda:

Esto representa un importante riesgo para las empresas y consumidores de la región. Tan solo en México, en el tercer trimestre de 2022 se realizaron más de 230 millones de operaciones con tarjeta de crédito en terminales punto de venta con un valor de más de 200 mil millones de pesos, según datos del Banco de México.

“A nivel global, las transacciones con tarjeta están migrando hacia los sistemas de pagos sin contacto. Las estadísticas muestran que el segmento minorista dominó el mercado con más del 59% de participación en los ingresos globales sin contacto en 2021. Tales transacciones son extremadamente convenientes y particularmente seguras, por lo que es lógico que los ciberdelincuentes creen malware para bloquear los sistemas relacionados con NFC. Como los datos de la transacción que se generan durante el pago sin contacto son inútiles desde la perspectiva de un ciberdelincuente, es comprensible que Prilex necesite evitar ese pago sin contacto para obligar a las víctimas a insertar la tarjeta en la terminal punto de venta infectada”, comenta Fabio Assolini, director del Equipo investigación y análisis para América Latina en Kaspersky.

Lea más sobre las nuevas modificaciones del malware para PDV Prilex en Securelist.

Para protegerse contra Prilex, Kaspersky recomienda:

- Utilice una solución de varios niveles

que ofrezca una selección óptima de capas protectoras para proporcionar

el mejor nivel de seguridad posible en dispositivos de diferentes

potencias y escenarios de implementación.

- Implemente Kaspersky SDK en los módulos de PDV para evitar que el código malicioso altere las transacciones que manejan esos módulos.

- Proteja los sistemas más antiguos con una protección actualizada, de

manera que estén optimizados para ejecutar con funcionalidad completa

las versiones anteriores de Windows y la suite más reciente de

Microsoft. Esto garantiza que su empresa contará con un soporte total

para las familias de MS más antiguas en el futuro previsible y le brinda

la oportunidad de actualizarse cuando lo necesite.

- Instale una solución de seguridad, como Kaspersky Embedded Systems Security,

que proteja los dispositivos contra diferentes vectores de ataque. Si

el dispositivo tiene especificaciones extremadamente bajas para el

sistema, esa solución de Kaspersky le protegería con un escenario de

Denegación predeterminada.

- Para las instituciones financieras que son víctimas de este tipo de fraude, Kaspersky recomienda el Threat Attribution Engine, que ayuda a los equipos de IR a buscar y detectar archivos de Prilex en los entornos atacados.

No hay comentarios:

Publicar un comentario